ARP斷網攻擊是一種常見的局域網內部攻擊手段,它通過偽造ARP(地址解析協議)報文,擾亂網絡設備正常的IP地址與MAC地址映射關系,導致目標計算機無法正常上網,甚至可能造成數據監聽或竊取。面對這種攻擊,用戶無需過度恐慌,通過了解其原理并采取正確的防護措施,可以有效應對。

一、 ARP攻擊的基本原理

在局域網中,設備之間通信依賴IP地址和MAC地址。ARP協議負責將IP地址動態解析為對應的MAC地址。攻擊者通過發送偽造的ARP響應報文,聲稱自己的MAC地址對應著網關或其他重要設備的IP地址。當網絡中的其他設備(如您的電腦)接收到這些偽造信息并更新本地的ARP緩存表后,發往網關的數據就會被錯誤地發送到攻擊者的電腦上,從而導致斷網或流量被劫持。

二、 如何判斷遭遇ARP攻擊?

當出現以下癥狀時,應警惕ARP攻擊的可能性:

- 間歇性或持續性斷網,但網絡連接圖標顯示正常。

- 局域網內網速異常緩慢,或僅特定網站(如網關登錄頁)無法訪問。

- 使用命令行工具(如Windows的

arp -a)查看ARP表,發現網關IP地址對應的MAC地址并非其真實地址,或存在多個IP指向同一個MAC地址(沖突)。 - 安全軟件彈出ARP攻擊攔截提示。

三、 主動防御與解決方案

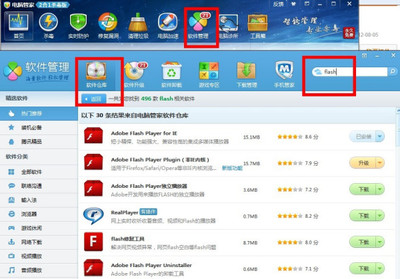

1. 安裝專業安全軟件:

這是最直接有效的方法。許多電腦安全軟件(如360安全衛士、騰訊電腦管家、金山毒霸等)都內置了“ARP防火墻”功能。啟用該功能后,軟件能主動識別并攔截偽造的ARP數據包,保護本機ARP表不被篡改,從而保證網絡通暢。請確保軟件及時更新。

2. 手動綁定靜態ARP表項:

這是一種有效的預防措施。在確認網關的真實IP和MAC地址后(可咨詢網絡管理員或在未受攻擊時通過arp -a命令查看并記錄),可以通過命令行將其綁定到本地。

* Windows系統示例(以管理員身份運行CMD):

arp -s 網關IP地址 網關MAC地址

(例如:arp -s 192.168.1.1 00-11-22-33-44-55)

- 注意:此綁定在電腦重啟后會失效,可創建批處理腳本并設置為開機啟動以實現永久綁定。

- 網絡設備端防御:

- 聯系網絡管理員:在企業或校園網環境中,最根本的解決方法是網絡管理員在交換機等網絡核心設備上進行配置。管理員可以啟用“DHCP Snooping”、“DAI(動態ARP檢測)”等安全功能,或進行端口安全綁定,從網絡源頭杜絕ARP欺騙。

- 家用路由器設置:部分中高端家用路由器也支持IP與MAC地址綁定功能。登錄路由器管理界面,將局域網內所有可信設備的IP地址與其真實的MAC地址進行靜態綁定,能極大增強網絡安全性。

4. 臨時應急處理:

當攻擊發生時,可以嘗試以下方法快速恢復:

- 運行命令

arp -d *(Windows)清除本機錯誤的ARP緩存表,系統會重新獲取正確的映射,但可能很快再次被攻擊。

- 暫時斷開網絡連接再重新連接。

- 重啟電腦和路由器。

四、 養成良好的安全習慣

- 保持系統與軟件更新:及時安裝操作系統及所有應用軟件的安全補丁,減少系統漏洞。

- 謹慎連接公共Wi-Fi:在不安全的公共網絡中,ARP攻擊更易發生。避免在此類網絡中進行敏感操作,必要時使用VPN加密流量。

- 局域網安全意識:不隨意下載運行來歷不明的文件,防止本機中毒后成為ARP攻擊源。

應對ARP斷網攻擊,個人用戶應首選啟用安全軟件自帶的ARP防火墻,并結合手動ARP綁定作為加固手段。在單位網絡中,則應及時通報網絡管理員,從網絡架構層面進行整體防護。通過技術手段與安全意識相結合,方能構建穩固的局域網安全防線。